今回も自習書に倣って進めていきます。

Azure Site Recovreyの画面を開いて、[ネットワークのマッピング]をクリックします。

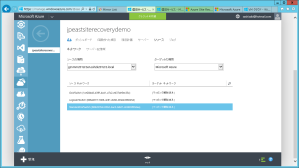

[ソースの場所]にSCVMMのFQDNを指定し、[ターゲットの場所]で"Microsoft Azure"を指定します。

そうするとSCVMMで管理しているネットワークの一覧が表示されます。ですがAzureのほうで管理しているネットワークが表示されていません。

ここで、StandardExVSwitchとLogicalVSwitchをAzureの仮想ネットワークと関連付けるべく、下にある[マップ]をクリックします。

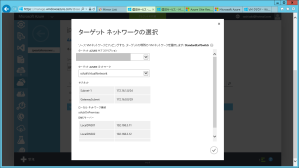

[ターゲットAzureサブスクリプション]を選択してから、[ターゲットAzureネットワーク]を選択します。

この例では、"sshzkVirtualNetwork"を選択します。選択したら右下のレ点をクリックして保存します。

StandardExVSwitchとLogicalVSwitchをAzureの仮想ネットワークに関連付けました。

ネットワークのマッピングが終わりましたので、VM自体の保護を有効化します。

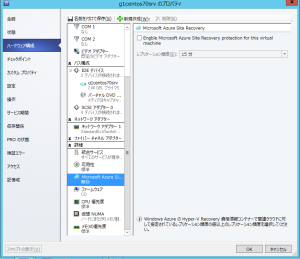

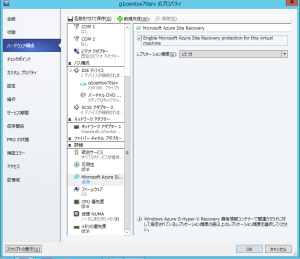

SCVMMで(保護対象になっているVMクラウドの)VMのプロパティを開きます。このVMは、サポート対象になっているCentOS 7をインストールしてあります。

詳細の中にAzure Site Recoveryがあるので、それをクリックします。

保護を有効化するので、[Enable Microsoft Azure Site Recovery protection for this virtual machine]をチェックし、[OK]ボタンを押します。

ジョブ画面で設定変更を確認します。

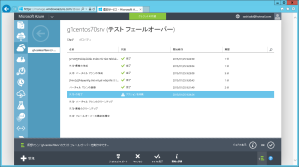

Azureの画面に戻ると、保護の設定をしたVMが画面に表示されます。→をクリックします。

VMのHW仕様類とAzureとの対比が表示されます。ネットワークマッピングはここで効いてきます。

元の画面に戻って、下にある[テストフェールオーバー]をクリックします。

[暗号化キー]に対して、SCVMMにある管理者のドキュメントフォルダから暗号化キーを指定します(この場合は管理共有から指定しました)。

順番が前後しましたが、Azure仮想ネットワークを指定します。テストフェールオーバーの場合は、画面のヘルプ通り別のAzure仮想ネットワークを指定する必要があります。別の仮想ネットワークを指定後、右下にあるレ点をクリックし、テストフェールオーバーを開始します。

テストフェールオーバーを開始しました。

VMクラウドの画面に戻って、[ジョブ]をクリックします。

さらにそこからジョブを選択します(ジョブの→をクリック)。

そうすると状況が確認できます。

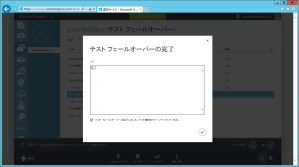

テストフェールオーバーが完了したので、コメントを入力し、右下のレ点をクリックします。

クリーンアップが開始されました。

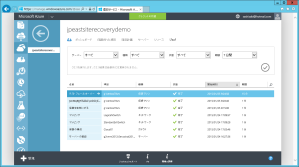

クリーンアップも完了しました。

ジョブも正常に完了しています。

ダッシュボードを確認すると、保護の情報があります。

以上で、自習書に沿った保護設定が完了となります。

この3回の確認で、自習書と変わった部分を発見できましたので、参考になれば幸いです。

0 件のコメント:

コメントを投稿